Mỗi năm, MITRE Engenuity thường thực hiện các bài đánh giá độc lập về các giải pháp phòng chống tấn công mạng để giúp các tổ chức thuộc các lĩnh vực khác nhau có thể sự lựa chọn các giải pháp phù hợp để chống lại các mối đe dọa cũng như nâng cao khả năng phát hiện các mối đe dọa nhắm tới lĩnh vực của mình. Các bài đánh giá được thực hiện dựa trên MITRE ATT&CK – một framework được sử dụng rộng rãi trên toàn cầu trong việc theo dõi các chiến thuật và công nghệ mà tin tặc sử dụng trong một cuộc tấn công mạng. McAfee hiểu rằng tội phạm mạng vẫn đang từng ngày cải tiến, phát triển kỹ năng của chúng, do vậy hãng cũng phát triển một đội ngũ Blue Team (đội ngũ phòng thủ mạng) có đầy đủ những kỹ năng cần thiết để chiến thắng cuộc chơi này. Để làm được điều này, McAfee tin rằng việc lựa chọn giải pháp bảo mật của mình là vô cùng quan trọng để vượt qua được những bài kiểm tra nghiêm ngặt được đưa ra. Và để chứng minh điều đó, McAfee đã tham gia tất cả các bài đánh giá của MITRE Engenuite từng tổ chức tính đến thời điểm hiện tại, bao gồm cả vòng 1 (cuộc thi APT3) và 2 (cuộc thi APT29) trước đây.

Hôm nay, MITRE Engenuity đã công bố kết quả của các bài đánh giá Carbanak & FIN7 (vòng 3) được thực hiện trong một vài tháng trước. McAfee cùng 28 hãng bảo mật khác đã tham gia để đánh giá năng lực các giải pháp bảo mật của mình. Đây có thể nói là bài đánh giá ATT&CK toàn diện nhất từ trước đến nay, với các tình huống giả lập tấn công phức tạp bao gồm khoảng 20 bước chính và 174 bước phụ.

Ngoài ra thì đây cũng là lần đầu tiên MITRE Engenuity cung cấp một phần tùy chọn mở rộng cho bài đánh giá phát hiện để kiểm tra khả năng bảo vệ chống lại các kỹ thuật tấn công cụ thể được sử dụng trong các nhóm đó. Đây cũng là lần đầu tiên các bài đánh giá vượt ra ngoài hệ điều hành Windows và nhắm vào cả các thiết bị chay Linux thường được sử dụng trong hệ thống, ví dụ như “File Server” hay “Domain Controller”.

Tuy mục đích của các bài đánh giá ATT&CK không nhắm vào việc xếp hạng hay chấm điểm sản phẩm, nhưng các kết quả đều cho thấy rằng Blue Team của McAfee với bộ sản phẩm của hãng đã đạt được những kết quả vô cùng cao và chiếm rất nhiều lợi thế so với các đối thủ khác, cụ thể như:

- 100% khả năng hiển thị, nắm bắt thông tin với 20 bước tấn công chính của cả ngày 1 (Carbanak) và ngày 2 (FIN7)

- 100% khả năng phân tích phát hiện 20 bước tấn công chính của cả ngày 1 (Carbanak) và ngày 2 (FIN7)

- 87% khả năng hiển thị, nắm bắt thông tin với tổng cộng 174 bước phụ của cả hai tình huống tấn công.

- 72% khả năng phát hiện sử dụng nhiều nguồn dữ liệu khác nhau để làm giàu thông tin.

- 100% khả năng ngăn chặn cả 20 bước tấn công chính được giả lập trong bài đánh giá khả năng bảo vệ (Carbanak + FIN7) và ngăn chặn sớm chu kỳ tấn công.

Phần thi chính

Trong khi mà các lần đánh giá trước đa phần đều tập trung vào mảng gián điệp, thì lần này ATT&CK lựa chọn Carbanak và FIN7, đây là hai nhóm nhắm vào phần lớn các ngành nghề, lĩnh vực phục vụ cho việc thu lợi bất chính. Cả hai nhóm đều nổi tiếng trong việc sử dụng các kỹ thuật vô cùng tinh vi, sáng tạo. Gián điệp và ăn cắp thông tin một cách hiệu quả luôn là ưu tiên hàng đầu trong chiến lược mà họ hướng tới ví dụ như sử dụng các script, tạo ra nhiều xáo trộn trong hệ thống nhằm gây nhiễu, “hiding in plain sight” – các mối đe dọa ẩn mình trong chính nội bộ của tổ chức hay khai thác máy tính người dùng, ăn cắp thông tin nhạy cảm. Ngoài ra thì họ cũng tận dụng từ các phần mềm hợp pháp đến các loại mã độc tiên tiến để nhắm vào nhiều nền tảng, đối tượng khác nhau.

Các bài đánh giá của ATT&CK được điễn ra trong tổng cộng 4 ngày bao gồm cả phần đánh giá khả năng phát hiện và bảo vệ. Với mỗi ngày sẽ có một kịch bản tấn công được thực hiện bao gồm 10 bước chính. Vào ngày thứ nhất, nhóm Carnabak sẽ thực hiện một cuộc tấn công vào một tổ chức tài chính với đối tượng được nhắm đến là máy tính của HR Manager, sau đó là chuỗi các hành vi như leo thang đặc quyền, ăn cắp thông tin xác thực, lây nhiễm sang máy tính của CFO, âm thầm thu thập các thông tin nhạy cảm trên cả hai hệ điều hành Windows và Linux và cuối cùng là giả mạo các phiên chuyển tiền. Ở ngày thứ hai, nhóm FIN7 sẽ tấn công vào một khách sạn và đối tượng được nhắm tới ở đây là máy tính của quản lý khách sạn, áp dụng các công nghệ tấn công có chủ đích sau đó ăn cắp thông tin đăng nhập, dò quét và lây nhiễm chéo sang máy tính của một kế toán và thu thập toàn bộ dữ liệu về thanh toán của khách hàng.

Blue Team của McAfee đã phòng thủ thành công cả hai cuộc tấn công trên, chứng tỏ sức mạnh của các giải pháp mà McAfee đem đến đây bao gồm MVISION EDR, MVISION Endpoint Security (ENS), Advanced Threat Detection (ATD), Network Security Platform (IPS), Data Loss Prevention (DLP) và Enterprise Security Manager (ESM). Các sản phẩm này được cấu hình và thiết lập theo quy chuẩn mà MITRE Engenuity đặt ra như:

- Với phần thi phát hiện tính năng dò quét và các tập luật phải đặt ở chế độ chỉ cảnh báo.

- Với phần thi bảo vệ các tập luật ENS Attack Behavior Blocking (ABB)/Attack Surface Reduntion (ASR) sẽ được đặt ở chế độ ngăn chặn duy chỉ có tập luật “ngăn chặn tạo hay sửa file/thư mục từ xa” sẽ bị vô hiệu hóa.

Trong bốn ngày cuộc thi diễn ra, McAfee đã chứng tỏ được giải sản phẩm của mình có khả năng phòng thủ một cách chặt chẽ với Top 5 yếu tố quan trọng nhất đối với bất kỳ đội vận hành an ninh bảo mật: bảo vệ theo thời gian, khả năng cảnh báo, phát hiện sâu, bảo vệ và cung cấp khả năng hiển thị, nắm bắt thông tin.

Bảo mật theo thời gian

Time-Based Security (TBS) – hay còn gọi là bảo mật theo thời gian là một trong những mô hình phòng thủ đơn giản mà hiệu quả nhất. TBS cung cấp các cơ chế để xác định liệu một “blue team” có đủ kỹ năng, thời gian và thông tin để phòng thủ lại các cuộc tấn công một cách hiệu quả hay không.

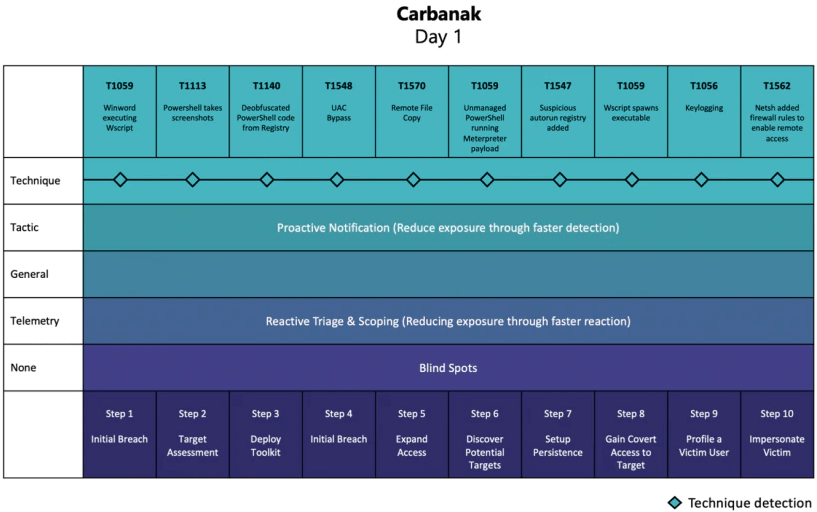

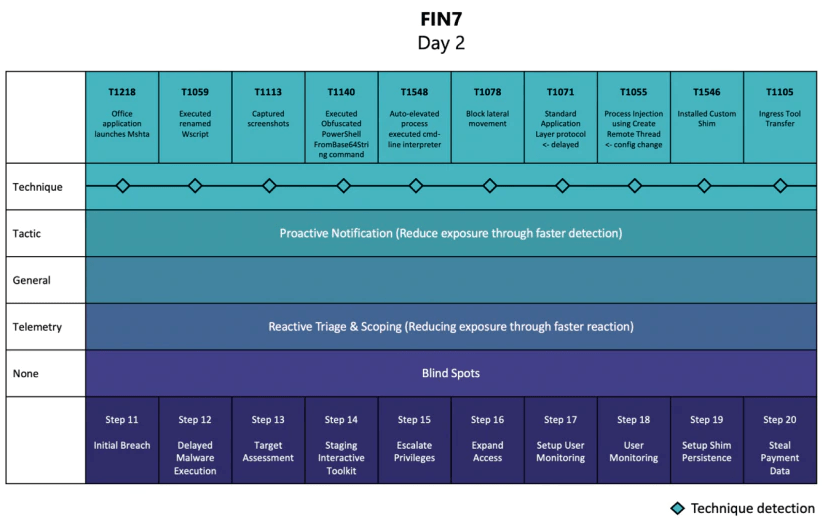

Căn cứ theo kết quả mà ATT&CK đưa ra, chúng tối sắp xếp các thông tin của cuộc tấn công dựa trên các mốc thời gian được chia theo nhóm các công nghệ được sử dụng ở từng bước/cột mốc được thực hiện bởi “red team” của ATT&CK vào ngày 1 (Carbanak) và ngày 2 (FIN7). Như “Hình 1” và “Hình 2”, McAfee đáp ứng tối đa khả năng hiển thị, phát hiện và ngữ cảnh hóa đối với từng bước chính trong cuộc tấn công.

Hình ảnh 1: Time-Based Security với Carbanak (Ngày 1)

Hình ảnh 2: Time Based Security với FIN7 (Ngày 2)

Khả năng cảnh báo

Để ngăn chặn hiệu quả một cuộc tấn công mạng thì việc phản ứng càng nhanh sẽ đem tới hiệu quả càng cao, đưa ra các cảnh báo càng sớm càng tốt với từng giai đoạn của cuộc tấn công, đồng thời tương quan và tổng hợp các mảnh thông tin để đưa ra các phương án xử lý. Giải pháp MVISION EDR của McAfee có khả năng đưa ra phương án xử lý và giảm thiểu các cảnh báo gây nhiễu trong suốt quá trình đánh giá nhờ khả năng ngữ cảnh hóa và làm giàu dữ liệu với tỉ lệ phân tích phát hiện lên tới 62% trên tổng số 274 dấu hiệu được phát hiện. Kết quả khả quan này này đến từ khả năng tương quan dữ liệu mạnh mẽ kết hợp với việc khai thác các mảnh thông tin của McAfee.

Khả năng phân tích sâu

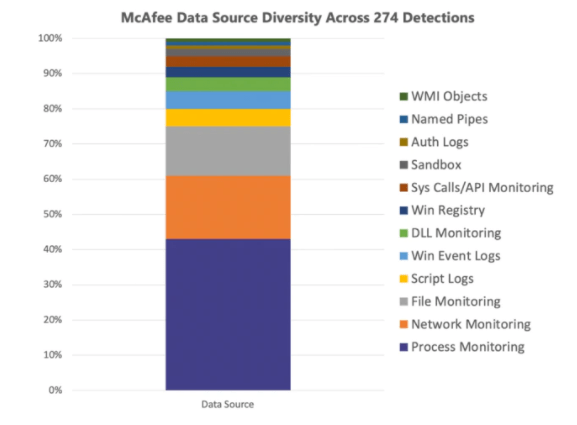

Để nhanh chóng phát hiện các công nghệ được sử dụng trong cuộc tấn công thì các yếu tố như nhận biết ngữ cảnh, tương quan dữ liệu và khả năng hoạt động bền bỉ là các yếu tố vô cùng quan trọng. Kết hợp theo đó là nguồn dữ liệu phong phú có thể bao phủ rộng rãi mọi công nghệ tấn công xuất hiện trên toàn cầu.

McAfee đã chứng minh điều này với trong bài đánh giá với tỉ lệ phát hiện lên tới 72% bằng cách sử dụng kết hợp nhiều nguồn dữ liệu khác nhau.

Hình 3: Nguồn dữ liệu đa dạng McAfee sử dụng

Khả năng bảo vệ

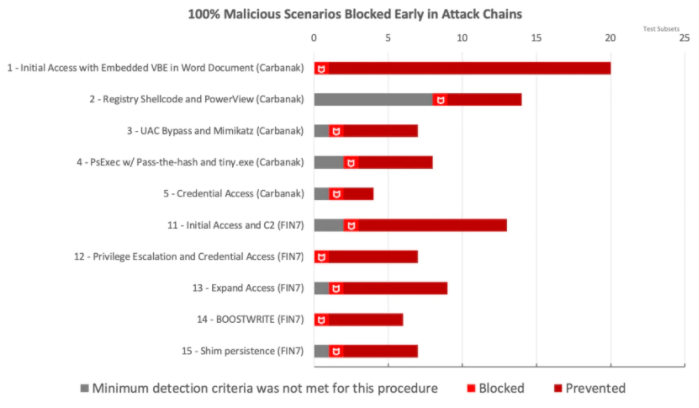

Cũng trong đợt đánh giá này, MITRE Engenuity đưa ra 10 tình huống khác nhau để đánh giá khả năng bảo vệ của các hãng và các cuộc tấn công cũng được sắp xếp theo trình tự nhất định. McAfee đã cho thấy khả năng bảo vệ hiệu quả bằng việc ngăn chặn thành công cả 10 kịch bản tấn công này một cách nhanh chóng trước khi chúng kịp có gây ảnh hưởng đến hệ thống. Khả năng phát hiện ngữ cảnh và tương quan dữ liệu cao đã đưa ra các cảnh bảo một cách nhanh chóng và kịp thời cho các chuyên gia.

Hình 4: Khả năng ngăn chặn tuyệt đối

Khả năng hiển thị, nắm bắt thông tin

Chúng tôi biết có rất nhiều tổ chức hiện vẫn đang gặp khó khăn trong việc điều tra một cảnh báo nào đó do không có đủ thông tin quan trọng gây khó khăn cho việc vận hành, điều tra hay săn lùng mối đe dọa. Trong phần đánh giá Carbanak+FIN7, McAfee đều cung cấp đầy đủ thông tin đối với tất cả các bước chính của cuộc tấn công và 87% với các bước phụ. Và điều đáng lưu ý là 13% còn lại không phải là những điểm mù hay nghiêm trọng.

Tổng kết

Với McAfee, chúng tôi hiểu được cách để vận hành một hệ thống an toàn thông tin, và đây cũng là lý do chúng tôi thiết kế ra nền tảng phát hiện và phản ứng nhanh với triết lý “Human Machine Teaming” – đây là sự kết hợp giữa trí tuệ, kinh nghiệm của con người với khả năng học, tính toán đến từ máy móc. Ở vòng cuối cùng trong bài đánh giá của MITRE Engenuity, đội ngũ Threat Detection Engineering & Applied Countermeasures (AC3) của McAfee đã cung cấp khả năng hiển thị nhiều hơn 85% và phát hiện nhiều hơn 22% so với lần đánh giá trước (APT29).

Và trong quá trình bài đánh giá diễn ra, McAfee đã chứng minh mình là hãng bảo mật đem tới khả năng bảo vệ toàn diện nhất nếu xét trên 5 yếu tố quan trọng đối với việc vận hành hệ thống an toàn thông tin: bảo vệ theo thời gian (time-based security). Khả năng cảnh báo, phát hiện sâu, bảo vệ và cung cấp khả năng hiển thị. Nền tảng phát hiện và phản ứng nhanh của McAfee cung cấp khả năng nắm bắt ngữ cảnh một cách chính xác đối với từng giai đoạn của cuộc tấn công giúp đội ngũ vận hành có thể nhanh chóng ngăn chặn trước khi chúng kịp gây ra thiệt hại với hệ thống.

Tìm hiểu giải pháp McAfee tại ĐÂY!