Trung Tâm Điều Hành An Ninh (SOC) là gì?

Trung tâm điều hành an ninh (SOC) tên tiếng Anh là Security Operation Center. Đây là nơi chứa một đội bảo mật thông tin (information security team) chịu trách nhiệm theo dõi và phân tích tư thế bảo mật của tổ chức một cách liên tục. Mục tiêu của nhóm Security Operation Center là phát hiện, phân tích và ứng phó với các sự cố an ninh mạng bằng cách sử dụng kết hợp các giải pháp công nghệ và một bộ quy trình mạnh mẽ. Các trung tâm điều hành bảo mật thường có nhân viên là các nhà phân tích và kỹ sư cũng như các nhà quản lý giám sát. Nhân viên Security Operation Center làm việc chặt chẽ với các đội phản ứng sự cố của tổ chức để đảm bảo các vấn đề an ninh được giải quyết nhanh chóng khi phát hiện ra.

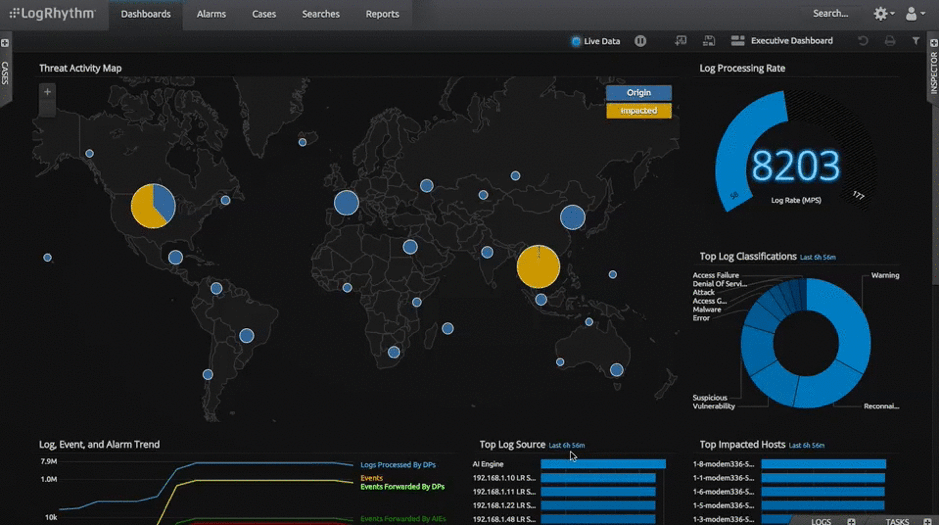

Các trung tâm hoạt động bảo mật giám sát và phân tích hoạt động trên các mạng, máy chủ, thiết bị đầu cuối, cơ sở dữ liệu, ứng dụng, trang web và các hệ thống khác, tìm kiếm hoạt động bất thường có thể là dấu hiệu của sự cố bảo mật hoặc xâm nhập. SOC có trách nhiệm đảm bảo rằng các sự cố an ninh tiềm ẩn được xác định, phân tích, bảo vệ, điều tra và báo cáo chính xác.

Security Operation Center hoạt động như thế nào?

Thay vì tập trung vào phát triển chiến lược bảo mật, thiết kế kiến trúc bảo mật hoặc thực hiện các biện pháp bảo vệ, nhóm SOC chịu trách nhiệm về thành phần hoạt động liên tục của bảo mật thông tin doanh nghiệp. Nhân viên trung tâm điều hành an ninh bao gồm chủ yếu là các nhà phân tích bảo mật làm việc cùng nhau để phát hiện, phân tích, phản hồi, báo cáo và ngăn ngừa sự cố an ninh mạng. Các khả năng bổ sung của một số SOC có thể bao gồm phân tích pháp y (forensic) nâng cao, phân tích mật mã và kỹ thuật đảo ngược (reverse engineering) phần mềm độc hại để phân tích các sự cố.

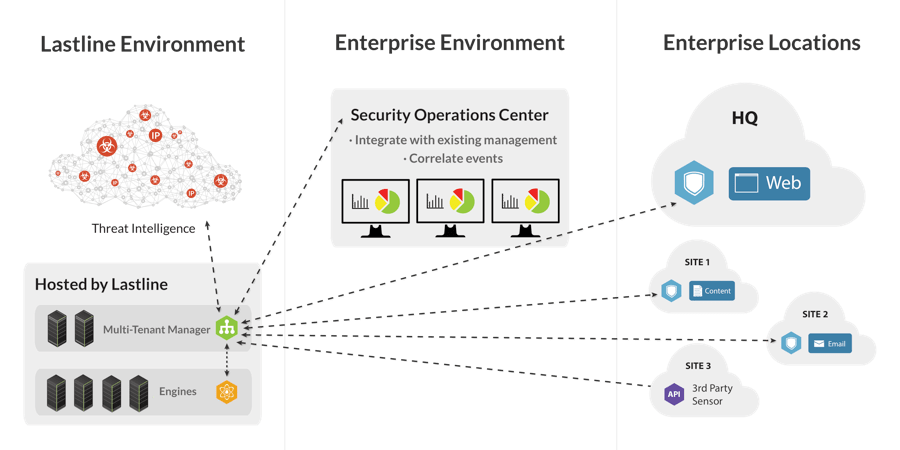

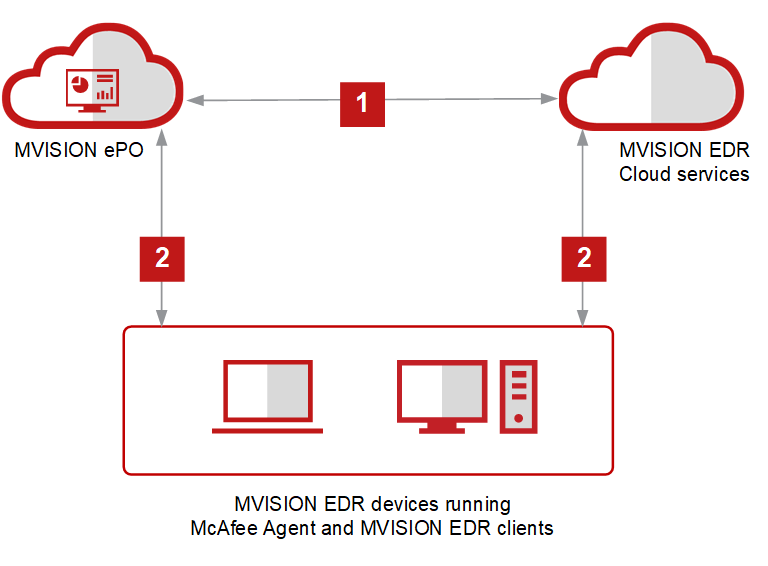

Bước đầu tiên trong việc thành lập một SOC của tổ chức là xác định rõ ràng một chiến lược kết hợp các mục tiêu cụ thể của doanh nghiệp từ các bộ phận khác nhau cũng như đầu vào và hỗ trợ từ các giám đốc điều hành. Khi chiến lược đã được phát triển, cơ sở hạ tầng cần thiết để hỗ trợ chiến lược đó phải được thực hiện. Theo Giám đốc An ninh Thông tin của Bit4Id, ông Pierluigi Paganini, cơ sở hạ tầng SOC điển hình bao gồm tường lửa, IPS/IDS, giải pháp phát hiện vi phạm, thăm dò và hệ thống quản lý sự kiện và thông tin bảo mật (SIEM). Cần có công nghệ để thu thập dữ liệu thông qua các luồng dữ liệu, đo từ xa, packet capture, syslog và các phương pháp khác để hoạt động dữ liệu có thể được tương quan và phân tích bởi nhân viên SOC. Trung tâm điều hành bảo mật cũng giám sát các mạng và điểm cuối cho các lỗ hổng để bảo vệ dữ liệu nhạy cảm và tuân thủ các quy định của ngành hoặc chính phủ.

Security Operation Center sẽ mang lại lợi ích gì cho doanh nghiệp/tổ chức?

Lợi ích chính của việc có một trung tâm điều hành bảo mật là cải thiện việc phát hiện sự cố bảo mật thông qua giám sát và phân tích liên tục hoạt động dữ liệu. Bằng cách phân tích hoạt động này trên toàn tổ chức, các mạng, điểm cuối, máy chủ và cơ sở dữ liệu của tổ chức, các nhóm SOC là rất quan trọng để đảm bảo phát hiện và ứng phó kịp thời các sự cố bảo mật. Việc giám sát 24/7 do SOC cung cấp mang lại cho các tổ chức một lợi thế để bảo vệ chống lại các sự cố và xâm nhập, bất kể nguồn gốc, thời gian hoặc loại tấn công. Khoảng cách giữa thời gian kẻ tấn công xâm nhập và thời gian doanh nghiệp phát hiện là rất lớn, theo báo cáo Data Breach Investigations Report của Verizon. Việc có một trung tâm điều hành bảo mật giúp các tổ chức thu hẹp khoảng cách và chủ động trong việc đối phó với các mối đe dọa.

Trung tâm điều hành – Network Operations Centers (NOC) phải có các khả năng sau:

- Giám sát và điều khiển hệ thống mạng, điện, điều hòa, phòng cháy và an ninh của DC.

- Sử dụng hệ thống Camera giám sát được kết nối với đầu ghi hình DVR theo dõi hình ảnh bên trong và bên ngoài DC.

- Hệ thống quản lý mạng – Network Management System (NMS) có khả năng giám sát một cách ổn định trạng thái hoạt động của các thiết bị mạng, server, thông số trạng thái mỗi đường truyền… Đồng thời, hệ thống này cũng phát hiện sự thay đổi kết nối mạng và đưa ra các thông báo kịp thời trước khi tốc độ kết nối vượt quá ngưỡng cho phép. Nhờ đó hạn chế tối đa tình trạng down-time.

- Hỗ trợ truy cập từ xa

- Theo dõi thông số về môi trường thường xuyên và liên tục (nhiệt độ, độ ẩm trên từng vị trí trên sơ đồ phòng máy), giúp kỹ thuật viên điều chỉnh hệ thống điều hòa hoạt động cho phù hợp.

- System log: kết nối với máy chủ Syslog phải luôn luôn bật để giám sát quá trình vận hành hệ thống.